Hírek

2017. Június 28. 17:23, szerda |

Helyi

Forrás: 444.hu

Az új zsarolóvírus ellen is van védekezés

Tegnap óta pusztít a számítógépes hálózatokon a legújabb zsarolóvírus. Hogy ez pontosan mi, arról még folynak a viták a szakmai körökben.

Egyszerű védekezés a cikk végén!

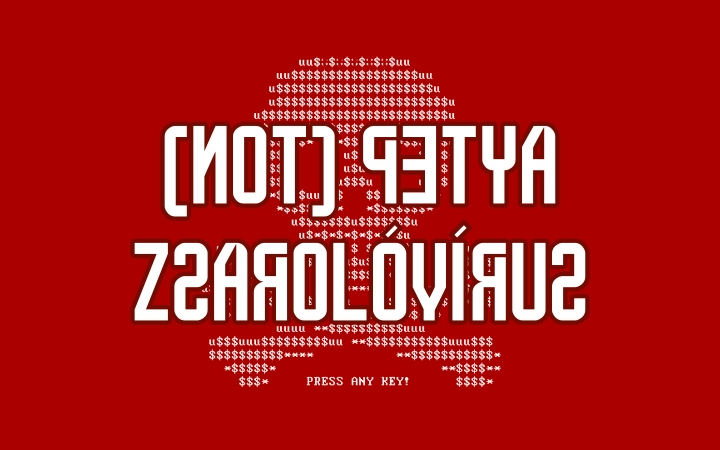

A vírust eredetileg a már 2016-ban felfedezett Petyaként azonosították, és bár a kiberbiztonsági szakik egy része még ezekben a percekben is Petyaként hivatkozik rá, többen közülük már inkább NotPetyának, vagy GoldenEye-nak hívják, mert véleményük szerint ez nem a 2016-ban azonosított vírus, hanem annak legfeljebb egy új variánsa, ha nem egyenesen egy teljesen új vírus.

Nem Petya

A lényegen ez keveset változtat. Akármi is ez, kedd óta rohamtempóban terjed a világ számítógépes hálózatain, elsősorban nagyvállalatok és állami szervek számítógépeit fertőzve.

Sikerének titka, hogy a májusban pusztító WannaCry-hoz hasonlóan ez is az NSA-ből kilopott eszközökre, azok közül is az EternalBlue nevű, a Windows operációs rendszer sebezhetőségeit kihasználó exploitra épít.

A rossz hír, hogy az új vírus, nevezzük NotPetyának, készítői nem követték el ugyanazokat az amatőr hibákat, mint a WannaCry írói. A WannaCryban, mint arról a témát felületesen követők is értesülhettek, volt egy lekapcsológomb. A vírus időről időre lekérdezést küldött egy bonyolult című weboldalnak, és ha pozitív választ kapott, leállította magát. Ezt egy fiatal kiberbiztonsági szakember kiszúrta, és mivel a webcím nem volt bejegyezve, gyorsan regisztrálta. Ezzel gyakorlatilag egymaga megfékezte a vírus terjedését.

A Bitdefender biztonsági cég kutatója, Bogdan Botezatu szerint az ilyen vírusok kódja változatról változatra javul. "Ez a GoldenEye egész jól összerakott" - mondta a Wirednek. Például nincs benne az a lekapcsoló, amit a WannaCryba amúgy a detektálást megnehezítendő építhettek bele az alkotói, feltehetően észak-koreai kormányzati hackerek. A lekapcsológombbal szabályozhatták volna a vírus terjedését, hogy elkerüljék a feltűnést, de a biztonsági szakértők szerint az ötletet nem dolgozták ki teljesen, ezért teremtett lehetőséget a vírus gyors kinyírására.

A NotPetya annyiban is fejlettebb elődjénél, hogy nem kizárólag az EternalBlue exploitot használja. Itt kell tegyünk egy kitérőt a felhasználók felelőssége felé is.

A WannaCry pusztítása után a Microsoft még azokhoz az operációs rendszereihez is kiadott az exploitot kijavító patcheket, amelyeket hivatalosan már nem is támogat. A jelek szerint mégis ezrével akadnak még számítógépek, amelyekre nem telepítették ezeket. Az, hogy az új vírus elsősorban nagyvállalati és állami hálózatokon terjed, részben emiatt is lehet. Ezeknél nem váltanak azonnal a legújabb operációs rendszerekre, illetve ezeknél központosítottan, és a jelek szerint meglehetősen lassan végzik a szoftverfrissítéseket, lehetőséget adva egy már ismert, javítható hiba kihasználására.

A NotPetya veszélyességét fokozza, hogy a már a WannaCry által is használt rés mellett valószínűleg a Microsoft Word dokumentumok rosszindulatú makróin keresztül is fertőzhet, illetve egy ukrán könyvelőprogram, a MeDoc szoftverfrissítő alkalmazásán át is. Ez magyarázhatja, hogy a fertőzés miért Ukrajnából és Oroszországból, és miért a nagyvállalati, illetve a bankszektorból indult.

A NotPetya használ még egy eszközt, amit az EternalBluehoz hasonlóan szintén az NSA-től zsákmányoltak a hackerek. Ezt az EternalRomance névre keresztelt exploitot a Microsoft amúgy már márciusban patchelte. Az NSA-től kilopott exploitokról általában is elmondható, hogy azok viszonylag régi, 2012 előtt készült eszközök, így már el is jutottunk a legújabb zsarolóvírus elleni védekezés kulcseleméhez:

legyenek szívesek frissen tartani szoftvereiket.

Ezek a fegyverszintű kódok ugyanis régi, jellemzően már nem is támogatott operációs rendszerek, a Windows XP, vagy például az EsteemAudit nevű exploit esetén, amelyet egyes szakértők szerint szintén használ a NotPetya, Windows Server 2003-as oprendszerek hibáit használják ki.

A legegyszerűbb fapados védekezési ötletet a Register hozta nyilvánosságra. Ez tényleg ékegyszerűségű. Nyissunk egy Notepad-et, mentsük el perfc.dat néven a Windows gyökérkönyvtárában, majd állítsuk át csak olvashatóra (Read Only).

A NotPetya vírus rákeres erre a fájlra, és ha megtalálja, akkor nem végzi el a rendszerfájlok titkosítását. Ezzel legalább a számítógép túszul ejtése megakadályozható, bár a vírus terjedését ez nem fékezi meg.

Ezek érdekelhetnek még

2026. Május 15. 15:00, péntek | Helyi

Donald Trump: fokozni kell az amerikai-kínai együttműködést

2026. Május 01. 09:21, péntek | Helyi

Férfi kézilabda BL - Egygólos előnyben a Veszprém a negyeddöntőben

A Veszprém házigazdaként 35-34-re legyőzte a német Füchse Berlint csütörtökön, a férfi kézilabda Bajnokok Ligája negyeddöntőjének első mérkőzésén.

2026. Április 22. 07:26, szerda | Helyi

Magyar Péter: az oktatás a Tisza-kormány alatt stratégiai fontosságú ágazat lesz

Az oktatás a Tisza-kormány alatt stratégiai fontosságú ágazat lesz - írta a Tisza Párt elnöke kedden Facebook-oldalán azután, hogy egyeztetést folytatott 15 különböző fenntartású gimnázium igazgatójával.

2026. Április 14. 10:00, kedd | Helyi

Orbán Viktor nem adja fel, újjászervezné a Fideszt

Kezdődik a munka, újjászervezzük magunkat és küzdünk tovább a magyar emberekért - írta Orbán Viktor miniszterelnök Facebook-bejegyzésében hétfőn este. Közölte azt is, hogy április 28-án választmányi ülést tartanak.